Le maintien d'une chaîne d'approvisionnement sécurisée est nécessaire pour les entreprises de toutes tailles, car cela peut avoir un impact sur la rentabilité, la réputation et la satisfaction des clients. Cependant, avec l'augmentation complexité des chaînes d'approvisionnement mondialesLa sécurisation des actifs est devenue un défi majeur. Comment pouvons-nous améliorer la sécurité de la chaîne d'approvisionnement ?

Eh bien, l’un des moyens les plus efficaces pour sécuriser la chaîne d’approvisionnement est d’utiliser solutions inviolables. Ces solutions, notamment les étiquettes, les scellés et les rubans adhésifs, offrent une couche de protection visible, garantissant que tout accès non autorisé est immédiatement détecté. Voici tout ce que vous devez savoir sur la sécurité de la chaîne d'approvisionnement et les solutions inviolables.

Qu’est-ce que la sécurité de la chaîne d’approvisionnement ?

Sécurité de la chaîne d'approvisionnement est un cadre complet de mesures et de stratégies mises en place pour protéger chaque étape du parcours d'un produit.

L’objectif ultime d’une sécurité robuste de la chaîne d’approvisionnement est de garantir a flux de marchandises fluide et sûr, préservant non seulement l'intégrité des produits, mais aussi renforçant la confiance indéfectible des consommateurs. Lorsque les mesures de sécurité sont efficaces, les entreprises peuvent opérer en toute confiance et les clients peuvent compter sur des produits authentiques et non falsifiés.

Ce concept global s’étend aux aspects tangibles et intangibles du commerce : la sécurité physique (protéger les biens et les infrastructures réels) et sécurité numérique (protégeant les informations et les systèmes qui régissent ces mouvements).

Cependant, assurer cette fluidité est complexe en raison des diverses menaces qui peuvent perturber les opérations de la chaîne d'approvisionnement, impactant significativement les entreprises et les consommateurs. Par exemple : Gartner prédit que d'ici 2025, 45 % des organisations dans le monde auront subi des attaques sur leurs chaînes d'approvisionnement en logiciels, soit une multiplication par trois par rapport à 2021.

Voici un aperçu plus approfondi de certains d'entre eux les risques les plus répandus:

- Vol:Vol de marchandises pendant le transport ou le stockage, entraînant des pertes financières et de stock.

- Marchandises de contrefaçon:Des produits contrefaits s’infiltrent dans la chaîne d’approvisionnement, nuisant à la réputation de la marque et à la confiance des clients.

- Falsification:Accès non autorisé aux colis ou aux expéditions, ce qui peut endommager les marchandises ou compromettre la sécurité.

- Surveillance :Manipulation de dossiers, d’étiquettes ou de détails d’expédition à des fins de gain illicite.

- Menaces de cybersécurité: Violations des systèmes logistiques, exposition de données sensibles et perturbation des opérations.

Pour les entreprises, ces risques se traduisent par des coûts plus élevés, des retards de livraison et des pénalités potentielles. Pour les clients, ils peuvent engendrer des problèmes de sécurité et une perte de confiance envers une marque. Par conséquent, donner la priorité à la sécurité de la chaîne d'approvisionnement est essentiel pour protéger les actifs et garantir une expérience positive pour toutes les personnes impliquées.

Comment améliorer la sécurité de la chaîne d’approvisionnement ?

L’amélioration de la sécurité de la chaîne d’approvisionnement nécessite une approche globale qui s’attaque à la fois numérique et risques physiquesProtéger vos marchandises de l’origine à la destination signifie les sécuriser dans le domaine numérique ainsi que dans le monde physique.

Mesures de sécurité numérique

Dans le monde interconnecté d’aujourd’hui, une infrastructure robuste système de gestion de la sécurité numérique est absolument essentiel. Ces systèmes constituent votre première ligne de défense contre un large éventail de cybermenaces, des cyberattaques sophistiquées et violations de données aux accès non autorisés et aux manipulations de systèmes.

Considérez cela comme la mise en place d'une forteresse numérique autour des informations de votre chaîne d'approvisionnement. Cela implique :

- Surveillance avancée : Surveillez en permanence les activités inhabituelles ou les vulnérabilités potentielles au sein de vos réseaux numériques.

- Contrôles d'accès : S'assurer que seul le personnel autorisé peut accéder aux données et aux systèmes sensibles de la chaîne d'approvisionnement.

- Cryptage des données: Protéger les informations lorsqu'elles circulent entre différents points de votre chaîne d'approvisionnement, les rendant illisibles pour quiconque ne disposant pas de la clé appropriée.

- Protocoles de cybersécurité : Mise en œuvre de pare-feu puissants, de logiciels antivirus et de mises à jour de sécurité régulières pour empêcher les intrusions malveillantes.

En gérant avec diligence la sécurité numérique, vous garantissez l'intégrité de vos données, l'exactitude de votre logistique et le bon fonctionnement de l'ensemble de votre chaîne d'approvisionnement, la protégeant ainsi des menaces invisibles qui peuvent en résulter. perturbations massives et pertes financières.

Mesures de sécurité physique

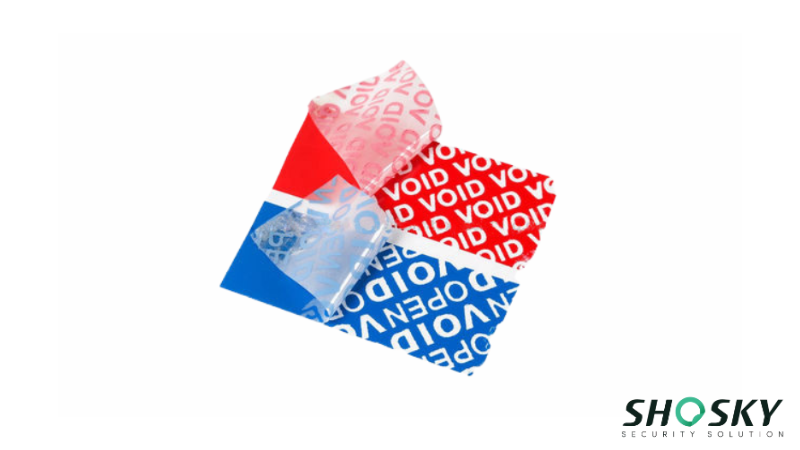

Alors que les menaces numériques se multiplient, la sécurité physique des marchandises en transit demeure primordiale. Pour dissuader et détecter les interférences physiques, produits inviolables sont des outils incroyablement précieux.

Il ne s'agit pas de simples scellés ; ils sont conçus pour fournir une preuve visible d'effraction. Si quelqu'un tente d'ouvrir, de modifier ou de compromettre un colis ou un contenant, le scellé d'inviolabilité laissera apparaître des signes clairs et irréversibles, tels que :

- Un message « VOID » apparaît.

- Une surface déchirée ou déchiquetée.

- Un changement de couleur ou de texture.

Ce preuve visuelle immédiate Garantit l'intégrité du produit depuis son emballage jusqu'à son arrivée à destination. C'est un puissant moyen de dissuasion et une aide précieuse lors des enquêtes en cas de violation.

En combinant des défenses numériques rigoureuses avec des mesures de protection physiques robustes, les entreprises peuvent considérablement renforcer leur chaîne d’approvisionnement, protéger leurs actifs précieux et renforcer la confiance de leurs clients.

Types de solutions inviolables pour la sécurité de la chaîne d'approvisionnement

La sécurisation de la chaîne d’approvisionnement repose sur divers solutions inviolables, chacun étant conçu pour empêcher et détecter tout accès non autorisé ou toute altération. Vous trouverez ci-dessous les principaux types d'outils inviolables et leurs applications spécifiques dans les opérations de la chaîne d'approvisionnement.

Étiquettes inviolables

Étiquettes inviolables sont des étiquettes spécialement conçues pour montrer signes évidents d'interférence lorsqu'une tentative est faite pour les retirer ou les modifier. Contrairement aux étiquettes classiques, ces étiquettes sont dotées de fonctions de sécurité avancées telles que des adhésifs qui laissent des résidus, des motifs ou des messages visibles lorsqu'ils sont décollés. Elles constituent une méthode fiable pour dissuader toute altération et garantir l'authenticité des produits.

Voici les types courants d’étiquettes inviolables :

- Étiquettes vides : Étiquettes vides Laisse un message clair « NUL » dès son retrait, indiquant instantanément toute altération. Il s'agit d'une méthode simple mais efficace, souvent utilisée, par exemple, pour les emballages pharmaceutiques.

- Étiquettes destructibles : Étiquettes ultra-destructibles sont conçus pour se briser en morceaux lorsqu'ils sont altérés, ce qui rend toute tentative de les retirer facilement détectable. Les dommages qui en résultent fournissent une preuve irréfutable d'interférence. La fragilité inhérente du matériau ajoute une couche de sécurité.

- Étiquettes holographiques : Incorporer hologrammes complexes et réfléchissants, ces étiquettes offrent une sécurité renforcée contre la contrefaçon. La conception complexe rend la réplication extrêmement difficile, ajoutant une couche de protection visuelle. Différentes couleurs et motifs peuvent être utilisés pour renforcer encore la sécurité.

Ces étiquettes sont particulièrement utiles pour sécuriser médicaments, Où l'intégrité du produit est essentielle, et pour l'électronique de grande valeur et produits de luxe, dont l'authenticité doit être vérifiée. Ils servent également à protéger Documents importants et l'emballage, offrant une méthode fiable pour identifier les falsifications ou les accès non autorisés.

Sceaux inviolables

Inviolable ou scellés de sécurité sont des dispositifs physiques conçus pour sécuriser les expéditions et les emballages tout en fournissant une preuve claire s'ils ont été ouverts. Contrairement aux scellés ordinaires, ces scellés incluent des fonctionnalités telles que des numéros de série, des codes-barres ou des conceptions uniques qui facilitent la réplication ou falsification plus difficile.

Voici les types courants de scellés inviolables :

- Scellés de sécurité en plastique : Il s'agit de scellés polyvalents adaptés à la sécurisation des expéditions et des colis généraux. Ils sont souvent utilisés avec un code unique ou code à barres pour le suivi.

- Joints de câbles : Idéals pour sécuriser des objets de grande valeur ou sensibles, les scellés à câble offrent une sécurité renforcée grâce à leur construction robuste et à leur difficulté de retrait sans causer de dommages visibles.

- Scellés de cadenas : Offrant une sécurité élevée pour les portes ou conteneurs plus grands, ces joints nécessitent une clé ou une combinaison spécifique pour leur retrait, ce qui les rend adaptés aux applications de haute sécurité.

- Joints de conteneur : Spécialement conçus pour les conteneurs d'expédition, ces scellés empêchent tout accès non autorisé et fournissent une preuve claire de toute altération. Ils intègrent souvent un code d'identification unique.

- Joints de sangle en métal : Ces dispositifs sont utilisés pour sécuriser les équipements et machines de haute sécurité, offrant une résistance exceptionnelle aux altérations. Leur construction robuste et leur difficulté à les retirer sans laisser de traces visibles de dommages en font un choix de premier ordre pour les biens de grande valeur.

Ces scellés sont idéaux pour protéger les conteneurs d'expédition pendant le transport dans la chaîne d'approvisionnement, garantissant qu'aucune personne non autorisée ne peut accéder aux marchandises sans détectionIls sont également efficaces pour sécuriser les équipements et envois sensibles dans les zones de haute sécurité, offrant une tranquillité d'esprit pendant le transit.

Bande inviolable

Ruban inviolable ou vidéo de sécurité est un ruban adhésif spécialisé conçu pour fournir une preuve claire de falsification s'il est retiré ou repositionné. Contrairement au ruban ordinaire, il laisse des marques visibles, comme des résidus ou du texte, ou devient inutilisable une fois détaché. Cette solution simple mais efficace offre un moyen économique d'améliorer la sécurité.

Voici les types courants de rubans inviolables :

- Bande de sécurité à transfert complet : Ce ruban laisse un message visible sur la surface sur laquelle il a été appliqué lorsqu'il est retiré. Le message est souvent « VOID » ou un indicateur similaire de falsification.

- Bande de sécurité sans transfert : Ce ruban adhésif présente des signes d'effraction sans laisser de résidus sur la surface. Le ruban lui-même présente des signes d'enlèvement ou d'altération.

- Bande de sécurité à transfert partiel : Cette bande laisse des résidus tout en conservant une partie du message sur la bande elle-même, fournissant une double preuve de falsification.

- Numéro de série et perforation du ruban de sécurité : Ce ruban intègre des numéros de série ou des perforations uniques pour plus de sécurité et de traçabilité. Cela permet un meilleur suivi et une meilleure vérification. Un code-barres ou un autre code peut également être incorporé.

Les rubans inviolables sont très efficaces pour sécuriser les boîtes, les caisses et palettes pendant le transport, car ils présentent des signes évidents d'altération si l'emballage est ouvert ou manipulé. Ils garantissent également l'intégrité des documents ou colis sensibles, notamment en cas de expéditions de valeur ou urgentes.

Comment intégrer des solutions inviolables dans votre stratégie de chaîne d'approvisionnement ?

L'intégration de solutions d'inviolabilité à votre stratégie de chaîne d'approvisionnement est essentielle pour protéger vos produits contre le vol, la falsification et la contrefaçon. Pour y parvenir efficacement, les entreprises doivent évaluer leurs vulnérabilités, sélectionner des solutions adaptées et mettre en œuvre les meilleures pratiques d'utilisation.

Étape 1 : Évaluez la sécurité actuelle de votre chaîne d’approvisionnement

La première étape pour renforcer la sécurité de votre chaîne d’approvisionnement consiste à évaluer la mesures de sécurité actuelles en place et identifier les points faibles susceptibles d'entraîner des altérations ou des vols. Ce processus implique un examen complet de chaque étape de la chaîne d'approvisionnement, depuis le point de fabrication jusqu'à la livraison finale.

En cartographiant l’ensemble du parcours de vos produits, vous pouvez identifier les zones à haut risque où les failles de sécurité sont plus probables, comme les installations de stockage, les itinéraires de transit ou le processus d’emballage.

En outre, il est également essentiel d’évaluer les protocoles de sécurité existants, du contrôle d’accès aux systèmes de surveillance, pour s’assurer qu’ils sont suffisamment robuste pour atténuer les risques.

Dans certains cas, de nouvelles mesures telles que technologies de sabotage et des solutions inviolables pourraient être mises en œuvre pour renforcer les points faibles. En comblant ces lacunes, vous pouvez garantir une chaîne d'approvisionnement plus sûre et plus sécurisée

Étape 2 : Choisissez les bonnes solutions anti-effraction

Une fois que vous avez identifié les vulnérabilités de votre chaîne d'approvisionnement, l'étape suivante consiste à sélectionner lessolutions d'ampère-évidence adapté à votre secteur d'activité, à votre type de produit et à vos exigences de sécurité.

Pour les industries traitant des produits de grande valeur ou sensibles, tels que les produits pharmaceutiques ou électronique, des solutions comme l'holographie ou étiquettes destructibles sont idéales en raison de leurs fonctionnalités de sécurité avancées et de leur difficulté de réplication.

À l’inverse, les entreprises qui expédient des articles plus volumineux ou des équipements industriels peuvent opter pour scellés de sécurité pour conteneurs robustes, tels que des sangles métalliques ou des scellés de sécurité en plastique, qui offrent une plus grande durabilité et peuvent résister à des conditions de transport difficiles.

Il est essentiel d'adapter les solutions d'inviolabilité aux risques et aux exigences de sécurité spécifiques des produits transportés. Pour garantir la meilleure adéquation, il peut être utile de consulter différents prestataires de services et experts qui pourront vous guider. sélectionner la bonne solution pour vos besoins spécifiques.

Étape 3 : Mettre en œuvre des solutions inviolables

Une fois que vous avez choisi la solution de cône évident, la prochaine et dernière étape Il s'agit de mettre en œuvre cette solution. L'intégration réussie de solutions inviolables nécessite une planification et une mise en œuvre rigoureuses. Voici quelques pratiques clés à suivre :

- La formation du personnel:Les employés doivent être formés à l'application et à l'inspection des étiquettes, des scellés et des rubans anti-effraction. Ils doivent également comprendre l'importance de surveiller ces solutions et d'identifier les signes d'effraction.

- Processus de réponse: Élaborer un protocole clair pour répondre aux incidents de falsification. Cela comprend le signalement, l'enquête et la prise de mesures correctives pour éviter que de tels incidents ne se reproduisent.

- Intégration opérationnelle: Technologie inviolable Les emballages doivent être intégrés de manière transparente dans les opérations d'emballage, de logistique et d'entreposage. Par exemple, appliquez des scellés inviolables lors de l'emballage et utilisez du ruban adhésif inviolable pour sécuriser les expéditions.

- Test et surveillance:Tester périodiquement l'efficacité des solutions utilisées et surveiller leurs performances à différentes étapes de la chaîne d'approvisionnement. Des ajustements peuvent être nécessaires pour faire face à de nouvelles vulnérabilités ou à des changements dans les exigences opérationnelles.

Intégration de solutions inviolables renforce la sécurité de la chaîne d'approvisionnement et garantit que les produits parviennent aux clients en toute sécurité et en bon état. En prenant ces mesures, les entreprises peuvent améliorer leur réputation, réduire les pertes et renforcer la confiance des clients dans la sécurité et l'authenticité de leurs offres.

Bonnes pratiques pour choisir la bonne solution inviolable

Le choix de la bonne solution inviolable nécessite de suivre les meilleures pratiques. Les meilleures pratiques incluent la prise en compte des facteurs clés, la compréhension des avantages et des inconvénients de diverses options telles que étiquettes, scellés et rubans de sécurité, et en les alignant sur vos besoins spécifiques.

Voici les facteurs clés que vous devez suivre pour choisir les bonnes solutions inviolables :

- Type de produit: Quel type de produit devez-vous sécuriser ? Les articles fragiles ou de grande valeur, tels que les produits électroniques ou pharmaceutiques, peuvent nécessiter des options hautement sécurisées telles que des étiquettes vides ou des scellés robustes.

- Conditions de livraison: Quelles sont les conditions d'expédition ? Les transports longue distance ou les conditions de transport difficiles nécessitent des solutions durables telles que du ruban adhésif inviolable ou des joints capables de résister à des températures extrêmes, à l'humidité ou à une manipulation brutale.

- Règlements de l'industrie:Les industries telles que les produits pharmaceutiques et les aliments doivent adhérer à des normes de conformité strictes, exigeant Approuvé par la FDA ou d'autres solutions certifiées inviolables.

Une fois que tu as identifié vos besoins spécifiques, il est essentiel de peser les avantages et les inconvénients des options d’inviolabilité disponibles pour prendre une décision éclairée.

Voici un aperçu des principaux avantages offerts par les étiquettes, les scellés et les rubans inviolables :

Cependant, comme toute mesure de sécurité, ces solutions présentent certaines limites que les banques devraient prendre en compte avant leur mise en œuvre. Comprendre ces inconvénients potentiels garantit un processus décisionnel plus éclairé pour une sécurité complète.

Voyons maintenant les inconvénients associés à chaque type de produit inviolable :

| Étiquettes inviolables | Sceaux inviolables | Bandes inviolables |

|---|---|---|

| L'adhésif peut échouer dans des conditions extrêmes | Coût plus élevé par rapport aux étiquettes | L'adhésif peut s'affaiblir dans des conditions difficiles |

| Durabilité limitée pour les travaux à long terme ou à forte contrainte | L'application peut nécessiter des outils, ajoutant de la complexité | Moins efficace pour les articles de petite taille ou de grande valeur |

| Ne convient pas aux applications de grande taille ou à usage intensif | Souvent à usage unique, ce qui augmente les coûts globaux | Les options de personnalisation peuvent être limitées |

Après avoir évalué les avantages et les inconvénients des solutions inviolables, il est essentiel de choisir la bonne option qui correspond à vos besoins. besoins de sécurité, type de produit et objectifs opérationnels.

Les étiquettes sont idéales pour articles légers ou de détail, offrant personnalisation et prix abordable. Les scellés assurent la durabilité des envois volumineux, tandis que le ruban adhésif inviolable est idéal pour sécuriser les cartons et les colis pendant le transport. L'équilibre entre sécurité et facilité d'application garantit une intégration harmonieuse à vos processus.

Remarque : une stratégie d’inviolabilité bien choisie protège non seulement votre chaîne d’approvisionnement, mais renforce également la confiance avec les clients et les partenaires.

FAQ

Quels sont les objectifs de la sécurité de la chaîne d’approvisionnement ?

Les principaux objectifs sont de protéger les marchandises contre le vol, la falsification et la contrefaçon tout en garantissant le bon déroulement des opérations et l’intégrité des expéditions.

Les solutions inviolables conviennent-elles à tous les types de produits ?

Oui, les solutions inviolables conviennent à la plupart des produits, en particulier aux articles de grande valeur ou réglementés comme les produits électroniques et les produits pharmaceutiques.

Les solutions inviolables peuvent-elles être réutilisées ?

Non, les solutions inviolables sont conçues pour un usage unique. Une fois altérées, elles laissent des traces visibles de dommages, ce qui les rend inefficaces pour une réutilisation.

Conclusion

L’impact des vulnérabilités de la chaîne d’approvisionnement peut être dévastateur pour une entreprise. Solutions d'emballage inviolables, cependant, agissent comme une protection visible. Ainsi, en sélectionnant et en intégrant soigneusement ces solutions à votre stratégie de chaîne d'approvisionnement, vous pouvez réduire les vulnérabilités, renforcer la sécurité et préserver votre réputation.

Choisissez Shosky Security !

Sécurité Shosky se spécialise dans les produits inviolables conçus pour diverses industries, offrant des solutions robustes pour protéger vos expéditions. Découvrez nos produits dès aujourd'hui et contactez-nous. pour faire le premier pas vers l’amélioration de la sécurité de votre chaîne d’approvisionnement !